![© [AJ]](/media/lib/26/1208777170_443017-9da6b63e99ac7324603b0321f23a5d4d.jpeg)

The Pirate Bay zapłaci za dzielenie się plikami?

1 lipca 2009, 12:27Hans Pandeya, szef firmy Global Gaming Factory, która kupiła The Pirate Bay mówi, że chce, by użytkownicy udostępniający pliki... otrzymywali za to zapłatę. Taki model może być, jego zdaniem, bardziej atrakcyjny niż kradzież treści.

Raport MPAA o najgroźniejszych piratach

12 października 2015, 11:28MPAA (Stowarzyszenie Przemysłu Filmowego Ameryki) złożyło w Biurze Przedstawiciela Handlu USA (USTR) raport, w którym identyfikuje kraje, z których pochodzą najniebezpieczniejsze witryny pirackie na świecie.

Nowsze, lepsze i tańsze

29 marca 2011, 11:52Najnowsze linia SSD Intela to duży krok w kierunku upowszechnienia się tego typu napędów. SSD 320 Series mają zastąpić obecnie sprzedawane X25-M.

Infekcja CCleaner bardziej niebezpieczna niż przypuszczano

21 września 2017, 08:28Eksperci z Talos Group ostrzegają, że kod, który zainfekował oprogramowanie CCleaner jest bardziej niebezpieczny niż początkowo sądzili. Specjaliści znaleźli bowiem drugi zestaw szkodliwego kodu, który jest pobierany po infekcji. Wydaje się, że atakuje on wybrane witryny internetowe.

Zachować winyle od zapomnienia

17 maja 2007, 13:36Płyty winylowe są tyleż urokliwe, co kłopotliwe do przechowywania. Trzeba uważać, by ich nie porysować, a kolekcja zajmuje dużo miejsca. Dlatego też brytyjska firma First Word Records wykorzystała technologię Digiwax, stworzoną przez grupę DJ-ów i innych pasjonatów muzyki o tej samej nazwie. Pozwala ona za darmo przekształcić ścieżkę dźwiękową w pliki MP3.

Przeciwkradzieżowe zabezpieczenia iPhone'a złamane

22 maja 2014, 11:16Dwóch hakerów obeszło przeciwkradzieżowe zabezpieczenia iPhone'a. W smartfonie wbudowany jest mechanizm, który po zgubieniu lub kradzieży urządzenia blokuje je, czyniąc nieprzydatnym złodziejowi lub znalazcy. Mechanizm taki ma w zamierzeniu zmniejszyć liczbę kradzieży.

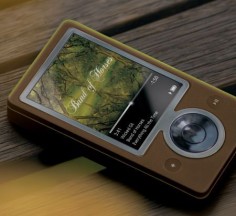

Bezpłatna muzyka od Microsoftu

15 lipca 2009, 14:39Jeszcze w lipcu Microsoft uruchomi serwis z bezpłatną muzyką. Peter Bale z MSN ujawnił, że użytkownicy będą mogli wybrać, albo korzystanie z plików w zamian z obejrzenie reklam, albo wykupienie abonamentu Premium, w ramach którego reklamy nie będą się pojawiały.

Połowa nawiązywanych połączeń nie służy użytkownikowi

20 listopada 2015, 11:54Połowa połączeń nawiązywanych przez 500 najpopularniejszych aplikacji na Androida nie ma nic wspólnego z potrzebami użytkownika. Naukowcy z MIT-u odkryli, że aż 50% połączeń z i do aplikacji jest inicjalizowanych przez moduły analizy danych, które służą nie użytkownikom, a twórcom oprogramowania

Jobs chce, by Apple zeznawało przed Kongresem

28 kwietnia 2011, 17:37Steve Jobs chce wyjaśnić Kongresowi sprawę zbierania przez iPhone'a danych nt. lokalizacji użytkowników. Myślę, że Apple będzie zeznawać [przed komisją Kongresu - red.] - stwierdził Jobs.

ZDI ujawnia krytyczną dziurę w Windows

5 czerwca 2018, 09:21Zero Day Initiative (ZDI) ujawniła krytyczną dziurę w systemie Windows. Udany atak na lukę pozwala napastnikowi na wykonanie dowolnego kodu na zaatakowanym systemie. Dziura nie została jeszcze załatana.